Opis szkolenia

Szkolenie SECURE pozwala zdobyć zaawansowane umiejętności z zakresu zabezpieczania sieci IP w oparciu o możliwości przede wszystkim routerów i przełączników oraz implementacji bezpiecznych połączeń pomiędzy oddziałami firmy z wykorzystaniem różnych technologii sieci VPN (IPSec VTI, DMVPN, GET VPN, SSL VPN).

Dla kogo jest to szkolenie?

Szkolenie kierowane jest przede wszystkim do osób, których praca związana jest z bezpieczeństwem sieci komputerowych oraz zarządzaniem i administracją urządzeniami sieciowymi, tj.

… oraz każdego chcącego poszerzyć swoją wiedzę z zakresu bezpieczeństwa sieci komputerowych. Uczestnik szkolenia powinien potrafić posługiwać się wierszem poleceń IOS w zakresie materiału szkolenia CCNA R&S.

Program szkolenia

Zagrożenia dla bezpieczeństwa sieciowego

Podstawy bezpieczeństwa sieciowego

Zabezpieczanie przełączanych sieci LAN

Zabezpieczanie Data Plane na routerach IOS

Zabezpieczanie Control Palne na routerach IOS

Zabezpieczanie Management Plane na routerach IOS

Zone-Based Policy Firewall

Cisco IOS Intrusion Prevention System (IPS)

Wprowadzenie do Site-to-site VPN

Static IPSec Virtual Tunnel Interface (VTI)

Dynamic IPSec Virtual Tunnel Interface (VTI)

Skalowane metody uwierzytelniania stron w sieciach VPN

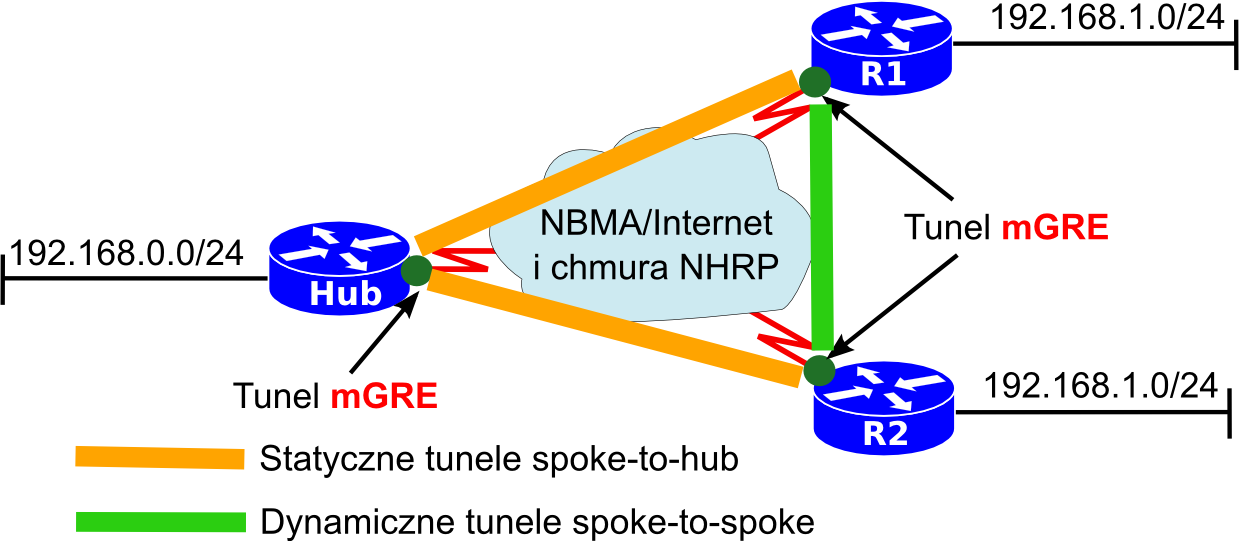

Sieci Dynamic Multipoint VPN (DMVPN)

Wysoka dostępność w sieciach IPSec VPN

Group Encrypted Transport (GET) VPN

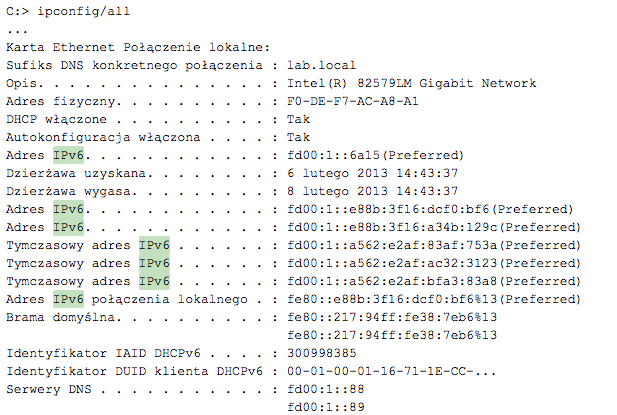

SSL VPN

Cisco Easy VPN

Czas trwania

Liczba dni szkoleniowych zależy od trybu realizacja szkolenia (liczby godzin w ciągu jednego dnia). W harmonogramie znajdziesz informacje o możliwych trybach realizacji szkolenia.

Koszt

Jestem zainteresowany!

Sprawdź najbliższe terminy oraz następnie

Jeśli nie pasują Ci najbliższe terminy lub potrzebujesz więcej czasu, aby np. załatwić sprawy finansowania szkolenia z pracodawcą to poinformuj nas o tym wysyłając wiadomość. Każda informacja zwrotna od nawet tylko potencjalnie zainteresowanej osoby jest dla pomocna i pozwala lepiej dostosować naszą ofertę dla Was.